近年、企業のセキュリティ対策において最も警戒すべき脅威の一つが「サプライチェーン攻撃」です。

標的企業を直接狙うのではなく、その供給網(サプライチェーン)の「弱点」を突くこの手法は、DXが加速した現代において、あらゆる企業が当事者となり得るリスクを孕んでいます。

本記事では、2026年現在の最新動向を踏まえ、自社および取引先を含めた具体的な対策について専門的な視点から解説します。

目次

サプライチェーン攻撃とは?

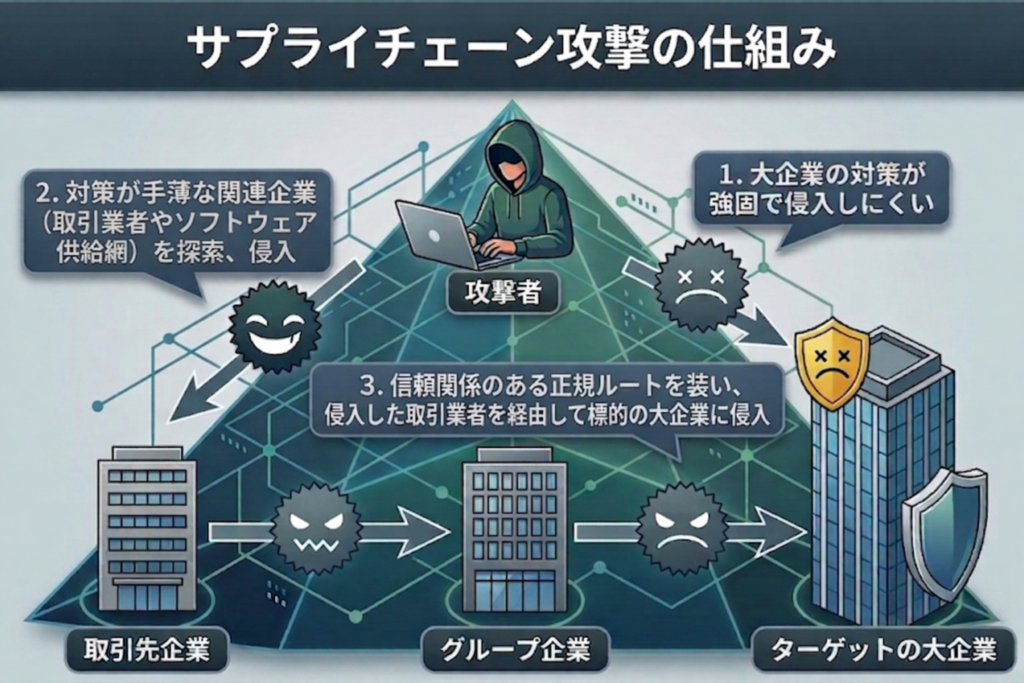

サプライチェーン攻撃とは、ターゲットとなる企業の取引先、業務委託先、あるいは利用しているソフトウェアやハードウェアの製造工程など、防御が相対的に薄い関連組織を「踏み台」にして、本標的へ侵入する攻撃手法です。

サプライチェーン攻撃の概要と仕組み

信頼関係のある正規のルート(取引先からのメール、共有システム、ソフトウェアの正規アップデート等)を装って侵入するため、従来の「社内と社外を分ける」境界型セキュリティを容易にすり抜けてしまうのが特徴です。

サプライチェーン攻撃の目的

主な目的は、以下の3点に集約されます。

- 機密情報の窃取: 知的財産、独自技術、M&A情報などの盗用。

- 金銭的利益: ランサムウェアによる身代金要求。

- 社会インフラの混乱: 電力、物流、金融など、連鎖的な機能不全を狙ったサイバーテロ。

なぜ増えている?近年の動向と増加の背景

サプライチェーン攻撃が急増している理由は、単なる手法の流行ではありません。

社会構造の変化(背景)と、技術の進歩(動向)の双方が複雑に絡み合っています。

【背景】攻撃が増え続ける構造的な要因

ビジネスのデジタル化に伴い、企業間の「境界線」が消滅したことが根本的な要因です。

- ビジネスのデジタル連結(DX)の加速

API連携やクラウドサービスの活用により、自社システムと外部組織が密接に繋がりました。

「一箇所の脆弱性がネットワーク全体を崩壊させる」という、攻撃者にとって極めて効率の良い環境が整ってしまったのです。 - グローバルな供給網への依存

製品の製造からIT運用まで、外部ベンダーや海外子会社への依存度が高まりました。

これにより、自社がどれだけ守りを固めても、「管理が及びにくい海外拠点や孫請け企業」という死角が生まれています。

【動向】近年の特筆すべきトレンド

現在、攻撃はより「見破りにくく」「法的に厳しい」局面を迎えています。

- AIによる「人間心理」への攻撃(AI-BEC)

近年、生成AIを悪用したビジネスメール詐欺(BEC)が激増しています。

取引先の過去のメール文体を完璧に模倣したり、ディープフェイクボイスで担当者の声を偽装したりするなど、「信頼関係をハッキングする」手口が主流です。 - 「クラウド基盤」を狙ったドミノ倒し攻撃

個別の企業サーバーではなく、多くの企業が共有する「クラウド管理基盤」や

「SaaSの管理者権限」を直接狙う攻撃が目立ちます。

これにより、一度の突破で数百社分の個人情報を芋づる式に窃取する事態が発生しています。 - コンプライアンスの「義務化」へのシフト

欧州の「サイバーレジリエンス法(CRA)」の本格施行など、セキュリティ対策はもはや企業の「任意」ではなく、「取引を継続するための法的要件」となりました。

対策を怠ることは、即座に市場からの退場を意味する時代に突入しています。

サプライチェーン攻撃の種類と手口

攻撃の手口は大きく以下の3つに分類されます。

ビジネスサプライチェーン攻撃

業務委託先や子会社など、ビジネス上の繋がりがある組織を起点とする攻撃です。

委託先の従業員のアカウントを奪取し、正規のルートを装って本標的のネットワークに侵入します。

ソフトウェア・ハードウェアサプライチェーン攻撃

製品の製造・開発プロセスに介入する手法です。

ソフトウェアのアップデートプログラムにマルウェアを混入させたり、ハードウェアのチップに不正な回路を組み込んだりすることで、利用企業すべてに被害を拡散させます。

サービスサプライチェーン攻撃

クラウドサービスやMSP(運用保守事業者)など、ITインフラを支えるサービスプロバイダーを狙う攻撃です。

一度の攻撃で、そのサービスを利用する多数の企業へ同時に影響を及ぼすことができるため、効率的な攻撃手法として選ばれています。

サプライチェーン攻撃の特徴とリスク

サプライチェーン攻撃の最大の恐ろしさは、「自社の防御力に関わらず、サプライチェーン全体の『最も脆弱な拠点』が突破口にされる」という点にあります。

中小企業が狙われる理由

中小企業は、大手企業に比べてセキュリティ予算や人員が限られていることが多く、攻撃者にとって「侵入しやすい入り口」となります。

自社に盗むべき情報が少ないと考えていても、取引先への「踏み台」として狙われるリスクを認識しなければなりません。

情報漏洩や事業停止など想定される被害

被害は自社に留まりません。

基幹システムの停止による操業ダウン、顧客データの流出、そして取引先からの損害賠償請求や社会的信用の失墜など、経営を揺るがす事態に発展します。

【関連記事】情報漏えい対策とは?原因ごとの対策と、漏えい発覚時の対応手順を解説

サプライチェーン攻撃の被害事例

- 取引先・関連企業を経由した事例

かつて国内の大手自動車メーカーの生産ラインを止めた事件は、単なるマルウェア感染ではなく「信頼関係の悪用」が本質でした。

セキュリティが強固な本社ではなく、あえて地方の取引先や海外子会社のVPN機器など「管理の盲点」を最初の侵入拠点にする手口です。

現在では、一度侵入されたら終わりという境界型防御の限界が露呈しており、取引先との接続部においてもゼロトラストによる継続的な認証が必須となっています。

- ソフトウェアやツールを経由した事例

ネットワーク管理ソフトのアップデートファイル自体に不正プログラムが混入された事例は、供給網の信頼性を根底から覆しました。

ユーザーが「安全である」と信じて疑わない正規の更新プロセスを攻撃経路にするため、従来のアンチウイルスソフト等では検知が極めて困難です。

対策として、ソフトウェアの構成要素を可視化する「SBOM(ソフトウェア部品表)」の導入が急速に進んでいます。

部品単位で脆弱性を把握し、汚染されたモジュールを早期に特定する体制が求められています。

サプライチェーン攻撃対策【自社対策編】

まずは自社がサプライチェーンの「弱点」にならないよう、社内の防御を固めることが先決です。

ネットワーク環境の構築と最新化

古いOSやソフトウェア、脆弱性のあるネットワーク機器は、攻撃者にとって格好の標的です。

- 最新パッチの適用: 脆弱性が発見された際の即時更新を徹底します。

- ゼロトラストの導入: 境界型防御だけでなく、SASE(Secure Access Service Edge)やネットワーク分離を活用し、「誰も信頼しない」前提のアクセス制御を構築します。

【関連記事】ネットワークセキュリティ対策とは?基本的な種類や対策方法を解説

認証の強化・パスワード管理

IDとパスワードのみの認証は、現代の攻撃の前では無力です。

- 多要素認証(MFA)の必須化: 生体認証やワンタイムパスワードを組み合わせます。

- 特権IDの厳格管理: 管理者権限を持つアカウントの利用範囲を制限し、アカウント情報流出時の被害を最小限に抑えます。

従業員へのセキュリティ教育

技術的な対策以上に、「人」の意識向上は強力な防御壁となります。

- 標的型メール訓練: 2026年現在はAIを用いた極めて自然な偽装メールが増えています。最新の手口を用いた訓練を定期的に行います。

- 組織文化の醸成: 不審な挙動に気づいた際、即座に報告できる「心理的安全性の高い」文化を構築します。

インシデント発生時の体制整備

攻撃を100%防ぐことは不可能です。万が一の侵入に備えた「レジリエンス(回復力)」を高めます。

- CSIRT(シーサート)の構築: 緊急事態に対応する専門チームを組織します。

- バックアップのオフライン保存: ランサムウェア対策として、ネットワークから物理的に切り離したバックアップを確保します。

サプライチェーン攻撃対策【取引先・関連企業編】

自社だけでなく、パートナー企業と共に守りを固める「外向き」の対策です。

サプライチェーンの状況把握と整理

まずは、自社のビジネスがどのような繋がりで成り立っているかを可視化します。

- データのやり取りの可視化: どの企業と、どのような機密データを共有しているかを棚卸しします。

- リスクベースの優先順位付け: 取引の規模や重要度、接続環境に基づき、重点的に管理すべき取引先を特定します。

取引先とのルール策定・契約

セキュリティ要件を「合意事項」として明確にします。

- NDA(秘密保持契約)の更新: セキュリティ基準の遵守を明文化します。

- 報告義務の策定: 取引先でインシデントが発生した際、速やかに自社へ報告するフローを契約に盛り込みます。

- 定期監査の実施: 取引先の対策状況を確認するためのアンケートや実地調査を行います。

SBOM(ソフトウェア部品表)の活用

ソフトウェア経由の攻撃を防ぐため、製品に含まれる「部品」の透明性を高めます。

- 構成要素の可視化: 利用しているツールにどのライブラリが含まれているかを把握し、脆弱性が発見された際に「自社に影響があるか」を即座に判断できる体制を整えます。

セキュリティガイドラインの活用

標準的な基準を取引先と共有し、共通言語で対策を進めます。

- 公的指標の参照: 経済産業省の「サイバーセキュリティ経営ガイドライン」や、IPAが提唱する「サプライチェーン・サイバーセキュリティ・コンソーシアム(SC3)」の活動・基準を参考に、足並みを揃えます。

包括的なセキュリティ・ネットワーク支援は「情シス君」にご相談ください

サプライチェーン攻撃への対策は、一筋縄ではいきません。

自社のインフラ整備から取引先の監査、そして最新の脅威への即応体制まで、多岐にわたる専門知識が求められます。

ITインフラの最適化と包括的なセキュリティ支援を提供する「情シス君」では、貴社の現状に合わせたサプライチェーンリスク管理の構築を伴走型でサポートします。

・複雑化する供給網のセキュリティ診断:

ネットワークやサーバーの脆弱性を診断し、技術的・物理的リスクを可視化します 。また、ガバナンス強化として委託先の選定・評価基準の構築も支援します 。

・強靭なネットワーク・インフラ構築:

機器の入替やクラウド移行を含め、ビジネスニーズに最適化された最新のインフラ環境を設計・構築します 。

・24時間365日の監視・保守体制:

夜間や休日を問わず常時サポート体制を提供し、トラブルに迅速に対処することで、ビジネスの継続性を担保します 。

「自社だけでは何から手をつければいいかわからない」

「取引先への依頼方法が難しい」

といったお悩みをお持ちの方は、ぜひ一度「情シス君」までご相談ください。

貴社のビジネスの信頼性を、最高水準の技術で守り抜きます。