ランサムウェアへの感染が発覚した瞬間、「どうすればデータを取り戻せるのか」と頭を抱える情シス担当者は少なくありません。

ランサムウェア復旧は、条件が整っていれば可能ですが、誤った初動対応が被害を深刻化させるケースが多いのが実態です。

本記事では、ランサムウェア復旧の正しい手順・費用相場・絶対に避けるべきNG行動を解説します。

感染発覚後の正しいランサムウェア復旧に向けて、ぜひ最後までご覧ください。

目次

ランサムウェアで暗号化されたデータは復旧できる?

ランサムウェアに感染すると、業務ファイルやデータベースが暗号化され、突然アクセス不能になります。

「元に戻せるのか」という問いへの結論は、「感染前のバックアップが無事であれば復旧は可能」です。

ただし、自力での解決は技術的な難度が高く、間違った対処をすると証拠の消失や二次感染を招く恐れがあります。

以下では、ランサムウェアの仕組みと復旧の実態を詳しく確認していきましょう。

\【無料相談】ランサムウェア対策・復旧後の体制構築は情シス君にお任せ!/

データを暗号化し身代金を要求する悪質なマルウェア

ランサムウェアとは、感染したコンピュータ内のファイルを強制的に暗号化し、元に戻す対価として身代金を要求するマルウェアの一種です。

フィッシングメールの添付ファイルや、脆弱性を突いたリモートデスクトップ経由での侵入が多く、感染後は数分〜数時間のうちにLAN内の共有ファイルサーバやバックアップ領域にまで拡散することがあります。

要求される身代金はビットコインなど追跡困難な暗号資産で指定されることが多く、支払っても復号鍵が届かない事例は後を絶ちません。

近年は「二重恐喝(ダブルエクストーション)」と呼ばれる手口も急増しています。

暗号化と並行してデータを窃取し、支払いに応じなければ機密情報をインターネット上に公開すると脅す、より悪質な攻撃形態です。

自社が標的になったときのために、仕組みを正しく把握しておくことが重要です。

バックアップからの復旧失敗は約85%に上る実態

「バックアップさえあれば大丈夫」と考える担当者は多いですが、実態は深刻です。

Veeamの調査では、ランサムウェア攻撃を受けた企業のうち約85%がバックアップからの完全復旧に失敗したと報告されています。

復旧失敗の主な原因は2点です。

①バックアップ自体が暗号化されること:多くのランサムウェアはネットワーク上の共有ドライブやNASに接続されたバックアップ先を優先的に攻撃します。

本番環境と同じネットワーク上にあるバックアップは、感染と同時に暗号化されてしまうリスクがあります。

②マルウェアを駆除する前にリストアを試みること:感染源が残ったままリストアを行うと、復旧直後に再感染するリスクがあります。

バックアップ戦略の根本的な見直しと、感染後の正しい対処手順の把握が不可欠です。

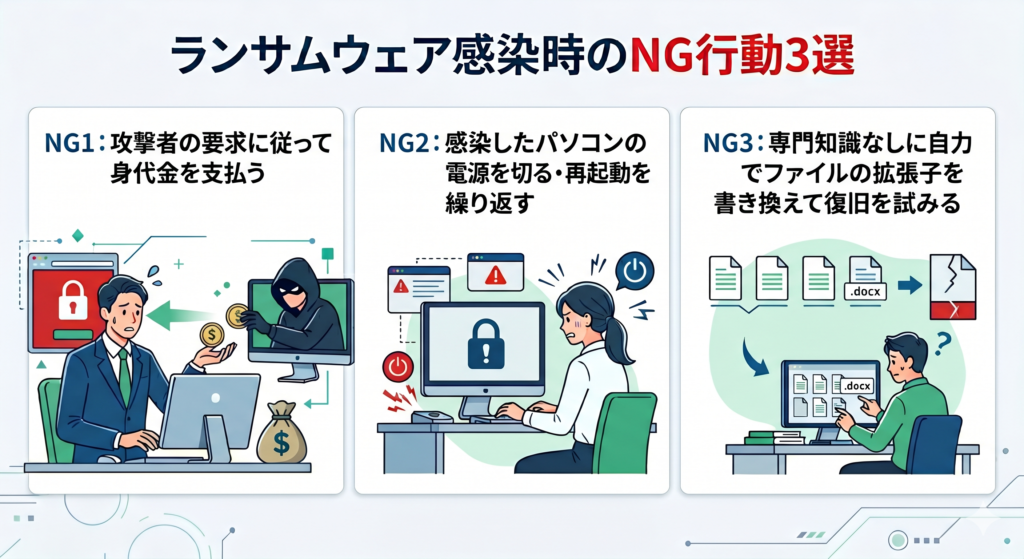

二次被害を防ぐ初動対応と3つのNG行動

ランサムウェアへの感染が発覚した直後の行動が、被害規模を大きく左右します。

このセクションでは、感染直後に必ずやるべき「初動対応」と、絶対に避けなければならない「3つのNG行動」を解説します。

焦りから取ってしまいがちな行動が、実は被害を拡大させることを覚えておいてください。

【初動対応】端末をネットワークから物理的に切断する

感染が確認されたら、まず最初に行うべきことは感染端末のネットワーク接続を物理的に遮断することです。

有線LANケーブルを抜き、Wi-FiもOSの操作ではなく物理スイッチまたは設定から完全にオフにしてください。

これはランサムウェアの社内ネットワーク内での拡散を阻止するための最重要ステップです。

OSのシャットダウンや再起動ではなく、ケーブルを物理的に抜くことがポイントです。

続いて、社内の情報セキュリティ担当者・上位管理職、必要に応じてセキュリティ専門ベンダーへ速やかに報告します。

また、感染端末に表示されている脅迫メッセージはスクリーンショットや写真で記録しておいてください。

この記録は、その後のインシデント調査・警察への届出・サイバー保険の申請などで重要な証拠となります。

NG1:攻撃者の要求に従って身代金を支払う

「早くデータを取り戻したい」という焦りから身代金を支払ってしまう企業が一定数いますが、これは絶対に避けるべき行動です。

理由は明確で、支払いを行っても復号鍵が提供される保証は一切なく、「支払ったのに鍵が届かなかった」「届いたが正常に復号できなかった」という事例が多数報告されています。

さらに深刻なのは、支払いによって「この企業は要求に応じる」という情報が攻撃者グループ内で共有され、再攻撃や別のサイバー犯罪のターゲットにされるリスクが高まることです。

また、制裁対象国や組織に対して支払いを行った場合、日本の法規制や国際制裁に抵触する法的リスクも生じます。

身代金を支払う前に、必ず専門家・法務部門と相談してください。

NG2:感染したパソコンの電源を切る・再起動を繰り返す

感染端末の電源を切ったり、再起動を繰り返したりする行為も危険です。

一部のランサムウェアはシステムの再起動をトリガーとして次のフェーズに移行する設計になっており、再起動によってさらに深刻な暗号化や設定変更が進行するケースがあります。

また、電源オフによってメモリ上に残っている重要な情報が消失します。

ランサムウェアのプロセス情報・通信ログ・暗号鍵の断片などは、インシデント調査や復号の手がかりとなる可能性があります。

感染端末は、ネットワークから切り離した状態で電源を入れたまま保全し、専門家の到着・指示を待つのが正しい対応です。

NG3:専門知識なしに自力でファイルの拡張子を書き換えて復旧を試みる

ランサムウェアによって変更されたファイルの拡張子を、手動で元の形式に書き換えることで復旧しようとする行為も絶対に避けてください。

拡張子はファイルの種類を示すラベルに過ぎず、ファイルの中身のデータ構造は依然として暗号化されたままです。

書き換えてもファイルは開けず、操作ミスによってデータが破損するリスクだけが高まります。

加えて、インターネット上で見つけた不明な「無料復号ツール」を安易に実行することも危険です。

攻撃者が偽の復号ツールを配布しているケースも確認されており、実行することで別のマルウェアに感染する二次被害が起こりえます。

自己判断での操作は最小限にとどめ、必ず専門家の指示のもとで対応を進めてください。

ランサムウェア感染からデータを復旧する3つの方法

感染端末のネットワーク遮断と証拠保全が完了したら、いよいよデータ復旧のステップです。

ただし、復旧作業は必ずマルウェアの完全駆除を確認した後に行うことが大前提です。

駆除が不完全な状態でリストアを試みると、再感染のリスクがあります。

ここでは、代表的な3つの復旧アプローチを紹介します。

- アプローチ1:ネットワークから切り離された安全なバックアップからリストアする

- アプローチ2:「No More Ransom」プロジェクトの無償復号ツールを活用する

- アプローチ3:セキュリティベンダーが提供するツールを利用する

アプローチ1:ネットワークから切り離された安全なバックアップからリストアする

最も確実で安全な復旧方法は、ランサムウェアに感染していない「オフラインバックアップ」からリストアすることです。

具体的には、外付けHDDやテープメディア、または本番環境とは隔離された専用のクラウドスナップショットなどが該当します。

これらはネットワークから物理的に切り離されているため、ランサムウェアが到達できません。

リストアを行う前に、ウイルス対策ソフトや専門の解析ツールを使って、マルウェアが完全に駆除されていることを必ず確認してください。

バックアップの取得日時によっては一定量のデータが失われますが、それは受け入れるべきトレードオフです。

バックアップが存在しない、またはバックアップ自体が感染している場合は、次のアプローチに進みます。

アプローチ2:「No More Ransom」プロジェクトの無償復号ツールを活用する

「No More Ransom(ノーモアランサム)」は、Europol・インターポール・セキュリティベンダー各社が共同運営する国際的なイニシアチブです。

公式サイト(nomoreransom.org)では、特定のランサムウェアに対応した無償の復号ツールが100種類以上公開されており、鍵なしでデータを復元できる可能性があります。

利用手順はシンプルで、暗号化されたファイルのサンプルをサイトにアップロードすると、対応する復号ツールがあるかどうか診断してくれます。

感染したランサムウェアの種類が判明している場合は、名称で直接検索することもできます。

すべての種類に対応しているわけではありませんが、費用がかからない選択肢として、自力での復旧を試みる前に必ず確認することをお勧めします。

アプローチ3:セキュリティベンダーが提供するツールを利用する

No More Ransomに対応ツールがなかった場合は、セキュリティベンダーが個別に提供する専用の復号・復旧ツールを検討します。

カスペルスキー、Avast、Trend Microなどの主要ベンダーが、独自に解析した特定ランサムウェアの復号ツールを無料または有償で提供しています。

感染したランサムウェアの実装上に暗号化の脆弱性がある場合、攻撃者の鍵なしに復号できるケースもあります。

ただし、この判断には高度な専門知識が必要であり、誤操作でデータが永久に失われるリスクも伴います。

自力対応の限界を感じたタイミングで、データ復旧専門業者やセキュリティインシデント対応チームへ早期に依頼することが、最終的なデータ損失の最小化につながります。

自力での解決が難しい場合のデータ復旧にかかる「費用相場」と「時間」

バックアップがない、または自力での復旧が困難な場合、専門のデータ復旧業者やセキュリティインシデント対応サービスへの依頼が現実的な選択肢となります。

費用や対応期間は状況によって大きく異なりますが、あらかじめ相場感を把握しておくことで、意思決定の速度を上げることができます。

復旧・調査にかかる費用の目安

ランサムウェア対応の費用は、大きく「フォレンジック調査費用」と「データ復旧費用」の2種類に分けられます。

フォレンジック調査(感染経路の特定・ログ解析・マルウェア解析)は、感染規模や対象端末数にもよりますが、50万〜300万円程度が一般的な相場です。

データ復旧については、ランサムウェアの種類・感染深度・データ量によって幅があり、数十万円〜数百万円に及ぶケースもあります。

これらに加えて、対応にかかる人件費、業務停止による機会損失、復旧後のセキュリティ強化コストも考慮が必要です。

費用対効果の観点からも、感染前の予防投資がいかに重要かがわかります。

なお、サイバー保険に加入している場合は、対応費用の一部が補填される可能性があるため、保険内容を事前に確認しておくことをお勧めします。

復旧までにかかる時間の目安

復旧にかかる期間は、感染規模・バックアップの有無・業種・システム構成によって大きく異なります。

バックアップからのリストアが可能な場合でも、マルウェアの完全駆除・環境のクリーンアップ・動作確認を含めると、1〜5営業日程度を見込む必要があります。

バックアップがなく、フォレンジック調査と復号作業を並行して行う場合は、数週間〜1ヶ月以上かかることも珍しくありません。

この間、業務が部分的または完全に停止するリスクがあるため、BCPの観点からも事前の準備体制の整備が重要です。

また、個人情報が漏えいした可能性がある場合には個人情報保護委員会への報告義務が生じることがあるため、法務部門とも連携して対応を進めてください。

再感染しないための強固なデータ保護と予防策

ランサムウェアからの復旧を果たした後も、感染経路の根本的な対処と予防策の強化を怠れば、同じ被害が繰り返されます。

以下の3つの対策を、復旧後すみやかに実施することが重要です。

「3-2-1ルール」や書き換え不可機能を用いたバックアップ体制の構築

バックアップの鉄則として広く知られる「3-2-1ルール」とは、「データのコピーを3つ作成し、2種類の異なるメディアに保存し、1つを拠点外に置く」という方針です。

ランサムウェアはネットワーク上のバックアップを攻撃するため、本番環境と切り離されたオフラインバックアップが命綱となります。

さらに有効なのが、書き換え不可バックアップの導入です。

クラウドストレージのオブジェクトロック機能などを使うことで、一定期間はバックアップデータを削除・上書きできない状態に保つことができます。

仮にランサムウェアがバックアップ先に到達しても、データを暗号化・削除できないため、確実な復旧手段を担保できます。

バックアップは「取るだけ」でなく「いつでも使える状態」にしておくことが重要です。

次世代型アンチウイルスによる水際対策

従来のパターンマッチングベースのアンチウイルスは、亜種や新種のランサムウェアへの対応に限界があります。

有効なのが、AIを活用した振る舞い検知型アンチウイルス(NGAV:Next-Generation Anti-Virus)と、EDR(Endpoint Detection and Response)の組み合わせです。

EDRは端末上のあらゆる操作・通信をリアルタイムで監視し、不審な挙動を検知した時点でプロセスを自動停止・隔離する機能を持ちます。

感染が拡大する前の早期封じ込めが可能になるため、被害を最小限に抑える上で非常に有効です。

ゼロトラストネットワークアクセスの考え方と組み合わせ、「信頼できるユーザー・端末にのみアクセスを許可する」多層防御体制を構築することが、現代のランサムウェア対策の基本となっています。

OS・ソフトウェアの最新化と従業員へのセキュリティ教育

ランサムウェアの多くは、OSやアプリケーションの既知の脆弱性を悪用して侵入します。

定期的なWindowsアップデートの適用と、VPNクライアント・ブラウザ・PDF閲覧ソフトなどの業務ソフトウェアを常に最新バージョンに保つことが基本中の基本です。

特にリモートデスクトップの不要な公開は、ランサムウェアの格好の侵入口となるため、必要がなければ無効化するか、VPN経由に限定してください。

また、フィッシングメールを起点とした感染は依然として多く、技術対策だけでは防ぎきれません。

「不審なメールの添付ファイルやURLを開かない」「業務外USBメモリを使用しない」といった基本知識の周知はもちろん、演習型フィッシング訓練を年1〜2回実施することで、従業員一人ひとりのセキュリティ意識を高め、人的ミスによる感染リスクを大幅に低減できます。

まとめ:正しい手順を守り、冷静にランサムウェアからの復旧を目指そう

本記事では、ランサムウェアへの感染からのデータ復旧について、初動対応・NG行動・具体的な復旧手順・費用相場・再発防止策を体系的に解説しました。

最後に要点をまとめます。

- 感染直後はまずネットワークを物理的に遮断。電源オフ・再起動・身代金支払いはNG

- バックアップからのリストアが最優先。「No More Ransom」やベンダーツールも有効な選択肢

- 自力対応に限界を感じたら早期に専門家へ。対応が遅れるほど被害は拡大する

- 復旧後は「3-2-1バックアップ」「EDR導入」「従業員教育」で再発防止体制を構築する

ランサムウェアの被害は規模を問わず、あらゆる組織が標的になりえます。

万が一の際に冷静かつ正しく対処できるよう、今のうちから体制を整えておくことが何より重要です。

ランサムウェア対策や復旧後のセキュリティ構築は「IT顧問 情シス君」へ

ランサムウェアへの対応は、感染前の予防・感染直後の初動・復旧後の体制強化と、継続的な取り組みが求められます。

しかし、専任の情シス担当者がいない中小企業や、少人数で対応している情報システム部門にとって、これらをすべて社内で完結させるのは現実的ではありません。

「IT顧問 情シス君」では、ランサムウェア対策のコンサルティングから、復旧後の脆弱性診断・セキュリティ体制の再構築まで、専任の情報システム部門として一貫サポートします。

インシデント後に必要な「本当にクリーンな環境の確認」「ログ分析と感染経路の特定」「再発防止策の設計・実装」も、経験豊富なプロが対応いたします。

社内にIT専任者がいない企業でも、安心してお任せいただける体制です。

まずはお気軽に無料相談をご利用ください。

\【無料相談はこちら】ランサムウェア対策ならIT顧問 情シス君/