近年、巧妙なサイバー攻撃や情報漏洩のニュースが絶えず、自社の情報セキュリティ体制に漠然とした不安を感じている担当者の方も多いのではないでしょうか。

「重要性はわかっているが、何が自社にとっての『リスク』なのか整理できていない」

「専任担当がおらず、対策が場当たり的になっている」

情報セキュリティリスクに関する悩みは、多くの組織が直面している共通の課題です。

情報セキュリティ対策を確実なものにする第一歩は、まず自社にどのような「リスクの正体」が潜んでいるのかを正しく理解し、整理することから始まります。

この記事では、情報セキュリティリスクの種類や発生原因を解説します。

あわせて、どのように対策を考えていくべきか、その基本的な考え方と具体的な対策例を紹介します。

自社の現状を客観的に把握し、根拠のある対策へ踏み出すためのガイドとしてぜひ参考にしてください。

目次

情報セキュリティリスクとは

情報セキュリティリスクとは、情報システムやデータが、脅威によって損害や悪影響を受ける可能性のことです。

具体的には、サイバー攻撃によるシステム停止、情報漏洩、データ改ざんなどが挙げられます。

適切なセキュリティ対策を怠ると、システムの脆弱性などの問題点が放置されたままになり、セキュリティ事故が発生しやすくなります。

事故が起これば、業務停止に伴う機会損失、情報漏洩による損害賠償、信用失墜に起因する売上減少など、深刻な影響を及ぼしかねません。

したがって、企業は情報セキュリティリスクを適切にマネジメントし、事故を未然に防ぐ必要があります。

リスクの種類を把握した上で、自社の状況に即した対策を講じることが大切です。

「情報セキュリティとは?」については、下記記事にて詳しく解説しております。

【関連記事】情報セキュリティとは?3大要素やリスク、実施すべき対策を紹介

情報セキュリティの3要素

守るべきポイントは大きく3つの視点に分けられます。

それが「機密性」「完全性」「可用性」と呼ばれる要素です。

自社にとって「何が起きると一番困るのか」を整理するために、それぞれの特徴を見ていきましょう。

機密性のリスク

許可されていない人に情報が見られたり、外に漏れたりしてしまうリスクです。

- 典型的なケース:顧客の個人情報や取引先情報、ID・パスワードなどが外部に流出する。

- 発生する被害:損害賠償の支払いや対応コストの発生、社会的信用の失墜による取引停止。

完全性のリスク

情報が勝手に書き換えられたり、誤った内容になったりしてしまうリスクです。

- 典型的なケース:請求金額や振込先情報、契約内容などが改ざんされたり、誤って更新されたりする。

- 発生する被害:誤請求や支払いミスといった直接的な金銭損失、業務のやり直しによる大混乱。

可用性のリスク

必要なときに、システムやデータが使えなくなってしまうリスクです。

- 典型的なケース:サーバー障害やランサムウェアによる暗号化、機器故障などで業務が止まる。

- 発生する被害:業務停止による機会損失、復旧作業のコスト増、対応遅延による顧客満足度の低下。

このように3つの視点で整理すると、「うちは機密性ばかり気にしていたが、可用性への備えが足りていない」といった自社の現状がクリアに見えてきます。

情報セキュリティリスクの3要素については以下の記事で解説しています。

【関連記事】情報セキュリティとは?3大要素やリスク、実施すべき対策を紹介

情報セキュリティリスクの仕組み「脅威×脆弱性」

情報セキュリティリスクは、多くの場合「脅威」と「脆弱性」が重なったときに顕在化します。

たとえば、外部からの攻撃や人的ミスといった「脅威」が発生しても、システムや運用に「脆弱性」がなければ、実害を食い止めることができます。

一方で、脆弱性が放置されていると、たとえ小さな出来事であっても、それがきっかけとなり重大な事故へと繋がってしまいます。

原因をより具体的に整理するために、「脅威」と「脆弱性」をそれぞれ3つの観点に分けて見ていきましょう。

情報セキュリティリスクの3つの脅威

情報セキュリティにおける「脅威」とは、情報資産に損失を与える要因のことで、以下の3つの側面に分類されます。

意図的脅威

外部からの不正アクセスやウイルス、なりすましなど、明確な目的を持ってシステムを攻撃する行為を指します。

加えて、従業員や元従業員による機密データの持ち出しといった「内部不正」もこの分類に欠かせません。

これらはランサムウェアによる業務停止や大規模な情報漏洩など、企業の信用を失墜させる致命的な被害を招くのが特徴といえます。

偶発的脅威

悪意はなく、人の不注意によって引き起こされる脅威のことです。

具体例としては、メールの誤送信やパスワードの管理ミス、USBメモリの紛失などが挙げられます。

これを防ぐには個人の意識に頼るだけでなく、従業員へのセキュリティ教育の徹底や、物理的にミスが起きにくい業務マニュアルの整備が重要です。

環境的脅威

地震、洪水、落雷といった自然災害のほか、停電などの物理的要因も含まれます。

これらは設備の損壊やシステム障害を引き起こし、物理的にデータを消失させる恐れがあるでしょう。そのため、バックアップの分散保管やBCP(事業継続計画)の策定など、万が一の事態を想定した事前の備えが強く求められます。

情報セキュリティリスクの3つの脆弱性

情報セキュリティにおける「脆弱性」とは、システムや管理体制に潜む弱点のことです。

大きく分けて以下の3つに分類されます。

ソフトウェアの脆弱性

OSやアプリの設計上の欠陥です。

放置するとサイバー攻撃の標的となり、ウイルス感染や不正侵入を招きます。

常に最新情報の収集と迅速なアップデート、定期的な診断によるリスク把握が不可欠です。

管理体制の不備による脆弱性

物理的な施錠の甘さや、退職者アカウントの放置といった運用上の弱点に加え、担当者の不在や特定の個人に業務・権限が集中する属人化も大きなリスクです。

ルールやプロセスが形骸化し、対応判断が個人任せになると、内部不正や機密情報の持ち出し、情報漏洩を招きやすくなります。

権限の棚卸しと最小権限の徹底、アカウント管理の運用ルール化、引き継ぎ可能な手順・責任範囲の明文化など、管理体制の再整備が求められます。

環境・立地による脆弱性

自然災害や停電、政情不安など、物理的な立地に起因するリスクです。

地震や洪水などでシステムが物理的に損壊すれば、事業継続が困難になります。

対策として、BCP(事業継続計画)の策定、データのバックアップ、システムの冗長化といった事前の備えが重要です。

これら「技術・人・環境」の各側面にある脆弱性を正しく認識し、対策を講じることが組織を守る基盤となります。

情報セキュリティリスクに繋がった事例

中小企業において、特に発生頻度が高く、経営に大きなダメージを与えた事例を3つ紹介します。

「うちは狙われるような情報はない」という油断が、実は最大の脆弱性となります。

1.【KADOKAWA】アカウント情報の窃取が起点となり、大規模障害に発展

2024年6月、ランサムウェア攻撃により「ニコニコ動画」を含むグループ全体がシステムダウン。

取引先、従業員、学校関連を含む約25.4万人分の個人情報が流出し、特別損失の計上にまで至る甚大な被害となりました。

発生原因

フィッシング詐欺等により、従業員のアカウント情報(ID・パスワード)が盗まれたことが起点です。

- 脅威:盗まれた認証情報を悪用したネットワーク侵入

- 脆弱性:「パスワードさえあれば入れる」という認証強度の低さが、被害を拡大させる隙となりました

「アカウント情報は必ず盗まれるもの」という前提に立ち、二要素認証の徹底など、ID管理の抜本的な強化が不可欠です。

【毎日新聞】KADOKAWAサイバー攻撃、個人情報漏洩は25万人超

2.【アスクル】ランサムウェア感染で注文受付が1ヶ月以上停止

2024年10月、外部からの不正アクセスによるランサムウェア感染を検知。

即座にネットワークを切断したものの、主要サービスであるWeb注文受付が約1ヶ月半にわたり停止し、ビジネスモデルの根幹に打撃を受けました。

発生原因

外部からの不正アクセスを許した境界防御の甘さが要因です。

- 脅威:ランサムウェアによるデータの暗号化

- 脆弱性:不正な侵入を早期に検知・遮断する「監視・防御体制」のギャップ

システムの復旧には多大な時間がかかります。

バックアップの確保はもちろん、「侵入されることを防ぐ」ガバナンスが事業継続の生命線となります

【毎日新聞】通販大手アスクルでシステム障害 ランサムウェア感染で出荷停止

3.【セブン・ペイ】不備を突かれサービス廃止へ追い込まれた決済インシデント

2019年7月、サービス開始直後、リスト型アカウントハッキング(他所で流出したID/PWの使い回し)による不正ログインが発生。

被害額は約3,800万円に上り、抜本的な対策が困難と判断された結果、サービス開始からわずか3ヶ月で廃止に追い込まれました。

発生原因

二要素認証などの追加認証が検討不十分なまま、サービスがリリースされていました。

- 脅威:リスト型攻撃によるなりすまし・不正決済

- 脆弱性:セキュリティ要件の検討不足、およびそれを是正できなかった開発・管理体制の欠如

教訓セキュリティは「後付け」では通用しません。

企画・開発段階からセキュリティを組み込む「セキュリティ・バイ・デザイン」と、それを統制する体制が必要です。

【毎日新聞】セブンペイ30日で終了 未使用分は返金 不正利用問題受け

自社に潜む情報セキュリティリスク診断

現状を把握するため、以下の10項目をチェックしてください。

【技術・環境面のチェック】

- 1.OSやソフトの更新:常に最新の状態を維持できているか

- 4点:自動更新等が設定され、常に最新である

- 2点:たまに手動で更新しているが、漏れがある

- 0点:放置している、または現在のバージョンがわからない

- 2.ウイルス対策ソフト:全ての端末で最新の状態が保たれているか

- 4点:全端末で導入済み、かつ定義ファイルも常に最新である

- 2点:一部の端末のみ導入、または手動更新になっている

- 0点:導入していない、または期限が切れている

- 3.パスワード・認証:不正アクセスを防ぐ強固な仕組みがあるか

- 4点:複雑なパスワードを設定し、さらに多要素認証を導入している

- 2点:パスワードのみで、使い回しや簡単な設定が見受けられる

- 0点:パスワードに関するルールが一切ない

- 4.クラウド・共有設定:権限が適切に絞り込まれているか

- 4点:共有範囲を必要最小限に絞り、厳格に制限している

- 2点:誰でも閲覧・操作できるような設定が一部に残っている

- 0点:設定状況を全く把握していない

- 5.バックアップ:データ消失のリスクに備えられているか

- 4点:定期的に自動で取得し、復元テストも行っている

- 2点:たまに手動で取得するが、頻度が低い

- 0点:バックアップを一切取っていない

【組織・運用面のチェック】

- 6.退職者・異動者のID:権限の削除が迅速に行われているか

- 4点:退職当日中、あるいは即座に必ず削除・無効化している

- 2点:削除を忘れることがあり、数ヶ月残ることがある

- 0点:管理がされておらず、そのまま放置されている

- 7.従業員教育:セキュリティ意識を高める機会があるか

- 4点:年1回以上の教育や研修を、全従業員に実施している

- 2点:たまに注意喚起を行う程度にとどまっている

- 0点:特に対策や教育は行っていない

- 8.情報の持ち出し管理:重要情報の移動をコントロールできているか

- 4点:持ち出しは原則禁止、または厳格な許可制にしている

- 2点:個人の判断で自由に持ち出し・利用が可能である

- 0点:持ち出しの実態を全く把握していない

- 9.重要書類・媒体保管:物理的な情報の盗難・紛失対策は万全か

- 4点:書庫や引き出しの施錠管理を徹底している

- 2点:ルールはあるが、机の上に置いたまま離席することもある

- 0点:書類やメディアの整理・管理がされていない

- 10.緊急時の連絡体制:事故発生時の動きが明確か

- 4点:緊急時の連絡先と初動手順が明文化されている

- 2点:手順書はなく、特定の詳しい人(情シス担当等)に依存している

- 0点:事故が起きたときの体制が決まっていない

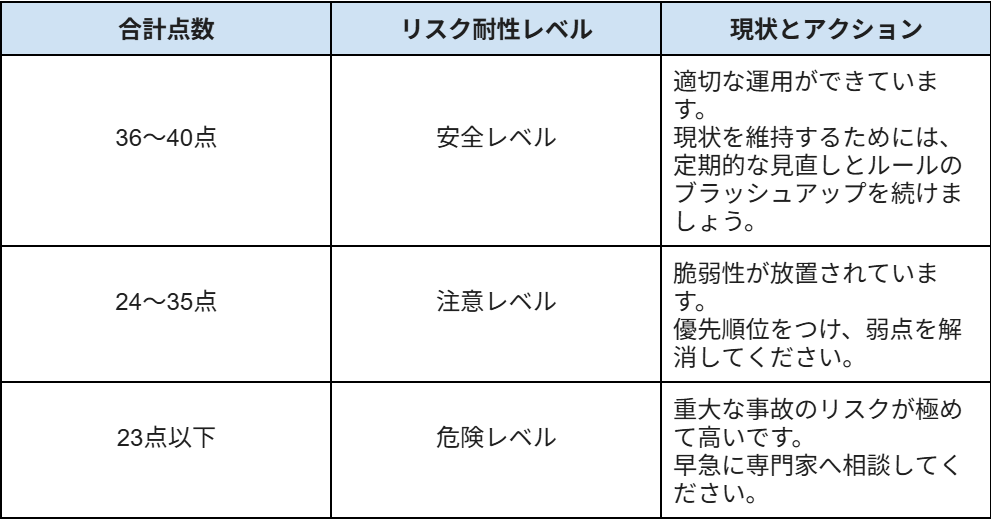

診断結果:あなたの会社の「リスク耐性」は?

合計点数から、現在のセキュリティレベルを確認しましょう。

情報セキュリティリスクの対策方法

情報セキュリティリスクを現実的に下げるためには、原因である「脅威」と「脆弱性」の両面をセットで解消していくことが基本です。

リスクは「脅威」が「脆弱性」を突き抜けたときに顕在化します。

そのため、どちらか一方だけを対策しても十分な効果は得られません。

「脅威」の影響を抑えるには?

脅威の影響を抑えるとは、外部からの侵入や事故の発生確率を下げ、もし起きてしまっても早期に食い止めることです。

- 入口を固める:多要素認証(MFA)やパスワード管理の徹底、フィッシング対策などで、攻撃のきっかけを遮断します。

- 早く気づく:ログの取得や監視を行い、不審な挙動をすぐに検知できる状態を作ります。

- 被害を最小化する:万が一の事態に備え、連絡・隔離・復旧などの初動の手順や、データを元に戻すためのバックアップを準備しておきます。

「脆弱性」を解消するには?

脆弱性を解消するとは、攻撃やミスが重大な被害に直結してしまう「組織的な弱点や管理上の不備」を取り除くことです。

- 弱点を見える化する:まずは自社の端末やアカウント、利用しているサービスを棚卸しし、どこに隙があるかを確認します。

- 穴をふさぐ:OSやソフトを常に最新の状態(パッチ適用)にし、不要な権限やアカウントを削除して「最小権限」に整えます。

- ルールを形にする:担当者の「うっかり」を防ぐため、入退社時の対応やバックアップ手順などを文書化し、誰がやっても同じ品質で守れる仕組みを作ります。

脆弱性の解消と脅威の抑制、これら2つを並行して進めていく必要があります。

「自社のリスクが分からない」不安を、プロに相談しませんか?

情報セキュリティリスクを低減させるには、これまで解説した通り「脆弱性を解消する」ことと「脅威の影響を抑える」ことを並行して進めることは欠かせません。

しかし、いざ実践しようとすると

「自社にとっての優先順位がわからない」

「専門知識を持つスタッフがいない」

このような壁にぶつかることも少なくありません。

対策が場当たり的になってしまうと、コストばかりがかさみ、肝心の「脆弱性対策」に抜け穴ができてしまいます。

情シス君では、貴社の環境に合わせたリスクの棚卸しから、無理なく続けられる運用の設計、日々のセキュリティ監視まで、幅広くサポートいたします。

- 現状診断:貴社に潜む「脆弱性」と「脅威」を客観的に洗い出します。

- 優先順位の整理:限られたリソースをどこに集中させるべきか、専門的な知見からアドバイスします。

- 運用代行:パッチ適用やログ監視など、手間のかかる日常業務を丸ごと引き受けます。

「まずは自社の状況を正しく知りたい」という方は、ぜひ弊社のサービス紹介資料をダウンロードして、対策のヒントにお役立てください。